题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

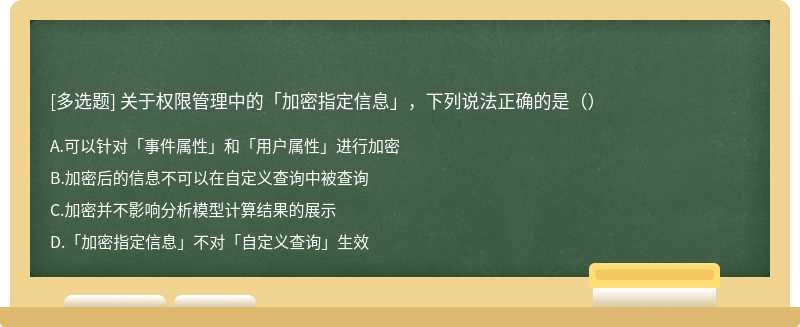

关于权限管理中的「加密指定信息」,下列说法正确的是()

A.可以针对「事件属性」和「用户属性」进行加密

B.加密后的信息不可以在自定义查询中被查询

C.加密并不影响分析模型计算结果的展示

D.「加密指定信息」不对「自定义查询」生效

参考答案

参考答案

简答题官方参考答案

(由简答题聘请的专业题库老师提供的解答)

简答题官方参考答案

(由简答题聘请的专业题库老师提供的解答)

网友提供的答案

网友提供的答案

题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

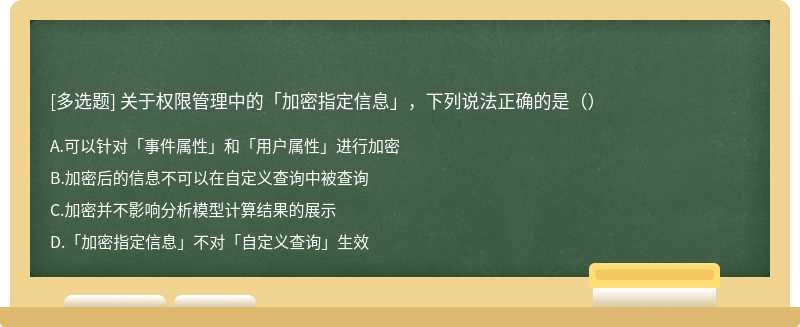

A.可以针对「事件属性」和「用户属性」进行加密

B.加密后的信息不可以在自定义查询中被查询

C.加密并不影响分析模型计算结果的展示

D.「加密指定信息」不对「自定义查询」生效

参考答案

参考答案

简答题官方参考答案

(由简答题聘请的专业题库老师提供的解答)

简答题官方参考答案

(由简答题聘请的专业题库老师提供的解答)

网友提供的答案

网友提供的答案

更多“关于权限管理中的「加密指定信息」,下列说法正确的是()”相关的问题

更多“关于权限管理中的「加密指定信息」,下列说法正确的是()”相关的问题

A.BIM小组采用开放的因特网方便与外界信息交换

B.BIM小组进行严格分工,数据存储按照分工和不同用户等级设定访问和修改权限

C.全部BIM数据进行加密,设置内部交流平台,对平台数据进行加密,防止信息外漏

D.BIM工作组的电脑全部安装密码锁进行保护,BIM工作组单独安排办公室,闲杂人未经允许不能入内

A.指定交接人员如有变化,应提前十个工作日通知对方并重新办理预留证件手续

B.电子对账信息和纸质对账单的交接地点必须在分行营业场所或外包公司

C.分行应于签订具体外包服务协议后十个工作日内将协议报总行运营管理部备案

D.电子对账信息应当采用有效方式进行加密

A.个人金融信息仅允许在授权范围的系统或者受控数据专用环境中保存

B.存储个人金融信息的系统终端应符合总行设备信息安全标准,应设置密码登录,不得连接外部互联网,不得开通USB权限。原则上应压缩加密保存

C.任何员工不得私自保存个人金融信息

D.员工应严格遵循本行劳动合同保密条款

A.应根据业务需求和安全分析确定应用软件的访问控制策略,用于控制分配数据、信息、文件及服务的访问权限

B.应对应用软件账户进行分类管理,权限设定应当遵循最方便使用授权要求

C.应用软件废弃时,应确保系统中的所有数据被有效转移或可靠销毁,并确保系统更新过程是在一个安全、系统化的状态下完成

D.应用软件正式投入运行后,应指定专人对应用软件进行管理,删除或者禁用不使用的系统默认账户,更改默认口令

A.随时进行数据信息备份和存档,定期进行监测并形成文件记录

B.为所有系统用户设置相同的使用权限和识别标志

C.对每次系统登陆或使用提供详细记录,以便为意外事件提供证据

D.设置严格的网络安全/加密系统,防止外部非法入侵

A.对用户实行分级管理、权限控制、身份认证、活动跟踪、查询监督的政策

B.数据传输加压加密

C.系统专业人员的安全监控

D.对系统及数据进行安全备份与恢复

E.对系统进行评估,有效防止计算机病毒和黑客攻击等,建立有效安全保障体系

A.I、III

B.II、III、IV

C.III、IV

D.I、II、IV

以下哪项关于电子邮件安全性的说法是正确的?

A.互联网上的所有信息都被加密,因此能够提供增强的安全性。

B.密码在防止偶然访问其他人的电子邮件时很有效。

C.如果没有事先对安全控制记录解密,那么即使具有访问包含电子邮件信息的文件服务器的管理级权限的人员也不能接触包含电子邮件信息的文件。

D.自主访问控制策略不需要口令。

A.防火墙技术

B.入侵检测技术

C.权限管理

D.数据加密技术

A.通过前后端同时加密不是修复越权问题的方法

B.越权是安全测试中比较经典的问题,也称为权限问题

C.越权问题可以存在于相同级别的用户和不同级别的用户之间

D.越权可以通过核心信息多重加密辅助修复

警告:系统检测到您的账号存在安全风险

警告:系统检测到您的账号存在安全风险

为了保护您的账号安全,请在“简答题”公众号进行验证,点击“官网服务”-“账号验证”后输入验证码“”完成验证,验证成功后方可继续查看答案!