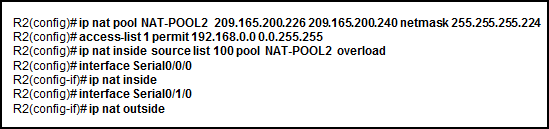

题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

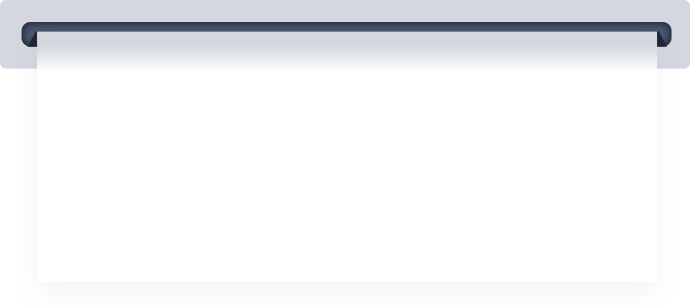

请参见图示。当创建扩展 ACL 以拒绝从网络 192.168.30.0 发往 Web 服务器 209.165.201.30 的流量时,应用 ACL 的最佳位置是哪里?

请参见图示。当创建扩展 ACL 以拒绝从网络 192.168.30.0 发往 Web 服务器 209.165.201.30 的流量时,应用 ACL 的最佳位置是哪里?

A.SP Fa0/0 出站

B.R2 S0/0/1 入站

C.R3 Fa0/0 入站

D.R3 S0/0/1 出站

参考答案

参考答案

简答题官方参考答案

(由简答题聘请的专业题库老师提供的解答)

简答题官方参考答案

(由简答题聘请的专业题库老师提供的解答)

网友提供的答案

网友提供的答案

- · 有3位网友选择 A,占比33.33%

- · 有3位网友选择 C,占比33.33%

- · 有3位网友选择 B,占比33.33%

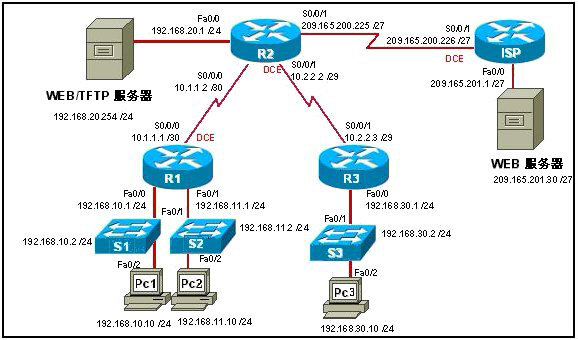

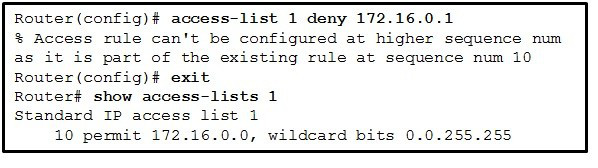

请参见图示。如果 ACL 110 应用于 R1 S0/0/0 入站方向,下列有关 ACL 110 的说法哪一项正确?

请参见图示。如果 ACL 110 应用于 R1 S0/0/0 入站方向,下列有关 ACL 110 的说法哪一项正确?

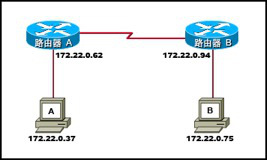

请参见图示。ACL 120 已应用于路由器 R1 serial0/0/0 接口的入站流量,但网络 172.11.10.0/24 上的主机可以 telnet 至网络 10.10.0.0/16。根据已有配置,应采取什么措施才能修复此问题?

请参见图示。ACL 120 已应用于路由器 R1 serial0/0/0 接口的入站流量,但网络 172.11.10.0/24 上的主机可以 telnet 至网络 10.10.0.0/16。根据已有配置,应采取什么措施才能修复此问题?

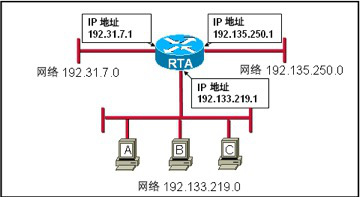

请参见图示。如果使用图示中的网络,下列哪一项将成为 192.133.219.0 网络中主机 A 的默认网关地址

请参见图示。如果使用图示中的网络,下列哪一项将成为 192.133.219.0 网络中主机 A 的默认网关地址

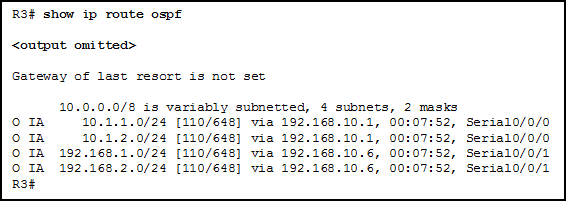

请参见图示。下列哪个网络前缀将使用图中显示的 IP 编址方案

请参见图示。下列哪个网络前缀将使用图中显示的 IP 编址方案